WordPressは無料で利用出来る便利なツールです。

全ウェブサイトの30%超に用いられているのですが、有名なツールだけに、セキュリティーの穴を狙う人たちにも研究されています。

中でもwebサイトの改ざんは、サイト運営者としては避けたいもの。

WordPressを使ったサイトがどのように改ざん被害に遭うのか、要因を整理してみました。

サーバー自体に侵入される

WordPressを設置しているサーバー自体に侵入され、改ざん用のプログラムを設置されるケース。

サーバーのIDパスワードの管理が杜撰で、直接侵入されるのは論外として、サーバーの脆弱性、プログラムの穴をくぐって、WordPress自体には直接アクセスせずに、改ざん用のプログラムを設置することも出来ます。

サーバー会社のセキュリティー対策情報をしっかり読んで、サーバー選定をするようにしましょう。

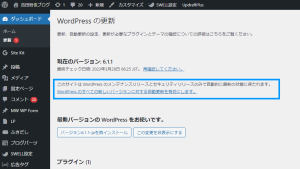

WordPress自体の脆弱性

WordPressは時々、プログラムの脆弱性が報告され、その度に修正されたバージョンが公開されます。

最近のバージョンでは、自動更新機能が搭載されているので、コアとなるWordPress自体は自動でアップデートされていますが、古いバージョンのまま利用するのは、脆弱性を放置していることになるので危険です。

また、関連するプラグインにも脆弱性は発生するので、各プラグインのアップデートは怠らないようにしましょう。

ログイン画面への攻撃

一番多いのが、なんとかしてログインしようとする攻撃です。

IDパスワード自体が流出していたら、元も子もないのですが、初期設定のWordPressの場合、ログインURLも推測可能ですし、管理者や投稿者のIDが丸見えになっています。

なので、推測されやすいパスワードを使っていた場合は、あっさりと改ざんされてしまいます。

自動的にパスワードを推測して入力するようなツールもあるので、連続入力に対する対策がされていないと、ログインされてしまいます。

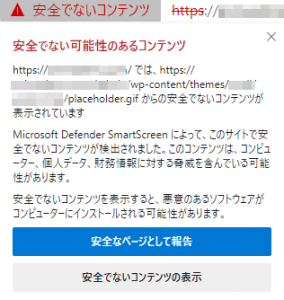

他には、サイト自体がSSL化されてない場合。

SSL化されたサイトよりも入力フォームで送信するデータを盗みやすいため、比較的簡単にIDとパスワードが漏れることになります。

ログインされてしまえば、パスワードの変更、新しい投稿、今までの投稿の削除など、好き勝手に改変が可能です。

まとめ

WordPressを使ったサイトには、大きく分けて3つのセキュリティーリスクがあります。

特にログインに関しては、複雑でセキュリティーを高めると、ログインが面倒になってしまう、ということもありますが、最低限の対策は取っておきましょう。

コメント